【導讀】無鑰匙進入系統(tǒng)是大多數現代汽車的基本配置。其最大的優(yōu)勢就是方便,車輛自身就能檢測鑰匙并自動解鎖。但是很多人對此類系統(tǒng)的安全性提出質疑。他們認為無鑰匙進入系統(tǒng)的便利性有時候需要付出代價:信息安全。

無鑰匙進入系統(tǒng)是大多數現代汽車的基本配置。其最大的優(yōu)勢就是方便,車輛自身就能檢測鑰匙并自動解鎖。但是很多人對此類系統(tǒng)的安全性提出質疑。他們認為無鑰匙進入系統(tǒng)的便利性有時候需要付出代價:信息安全。

本文帶您了解黑客如何攻擊密鑰卡以及新思科技建議采取的主動安全措施。

多年來,安全研究人員發(fā)現了汽車系統(tǒng)中的許多漏洞。因此,人們對汽車網絡安全需求攀升。 近期關注度較高的案例是2020年11月特斯拉Model X無鑰匙進入系統(tǒng)中的一系列漏洞。該漏洞是由比利時魯汶大學的Lennert Wouters發(fā)現的。

密鑰卡攻擊中的步驟

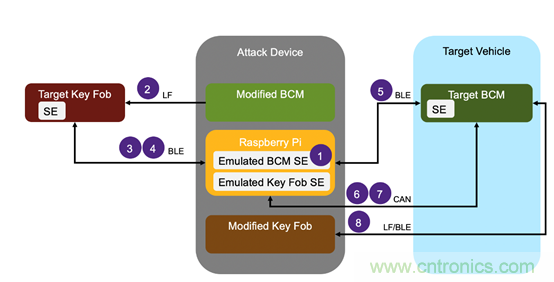

特斯拉Model X無鑰匙進入系統(tǒng)的操作步驟如圖所示。圖中的數字表示各個步驟。請注意,目標車輛已被鎖定,且目標密鑰卡已遠離車輛。

1. 攻擊者接近目標車輛,通過擋風玻璃讀取車輛識別號碼(VIN),并為攻擊設備中的修改后的車身控制器(BCM)配置仿真SE以使用目標VIN

2. 攻擊者找到目標密鑰卡,并將攻擊設備靠近它,并佯裝成目標車輛,以約5米的距離通過低頻(LF)連接。攻擊者使用從VIN派生的標識符來強制先前配對的目標密鑰卡通過藍牙低功耗(BLE)顯示為可連接

3. 攻擊者利用Raspberry Pi通過BLE將惡意固件更新推送到目標密鑰卡,以獲得對密鑰卡的完全控制??梢酝ㄟ^在最大30米的距離處使用目標密鑰卡上無線下載服務(OTA)來執(zhí)行此更新

4. 在更新目標密鑰卡之后,攻擊設備將通過BLE重新連接。由于密鑰卡正在運行由攻擊者控制的惡意固件,該固件允許將任意應用程序協議數據單元(APDU)命令發(fā)送到目標密鑰卡中的SE,因此攻擊者能夠從智能鑰匙中的SE向目標車輛提取許多有效的一次性解鎖命令(例如解鎖車門、行李箱等)

5. 攻擊者接近目標車輛并使用有效的解鎖命令來解鎖目標車輛。解鎖命令通過BLE從Raspberry Pi發(fā)送到目標BCM

6. 攻擊者可以物理訪問車輛內部,并可以通過位于中央顯示屏下方的診斷端口將攻擊設備物理連接至車載網絡。攻擊設備通過控制器局域網(CAN)連接到目標BCM

7. 攻擊設備指示目標BCM與修改后的密鑰卡配對。在通過BCM挑戰(zhàn)應答驗證后,添加修改后的密鑰卡,必要的憑據將存儲在密鑰卡的仿真SE中

8. 攻擊者使用攻擊設備上新配對的密鑰卡啟動車輛,使用先前存儲在模擬密鑰卡SE中的憑據成功通過挑戰(zhàn)應答驗證,然后將目標車輛開走

導致密鑰卡易受攻擊的漏洞/缺陷

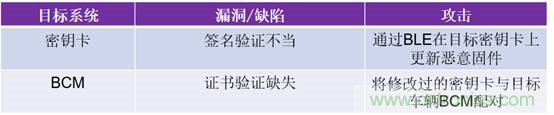

此類攻擊主要是由于以下兩種漏洞/缺陷造成的:

盡管在密鑰卡上執(zhí)行了簽名驗證,但是由于存在漏洞,攻擊者使用惡意固件通過BLE更新密鑰卡。此外,盡管有效的密鑰卡通常存儲從后端接收簽名證書,但是當與密鑰卡配對時,這些證書不會被車輛BCM驗證。

值得注意的是,安全研究人員已于2020年8月負責任地向特斯拉披露了這些問題。特斯拉于2020年11月發(fā)布OTA補丁。

采用應用安全測試工具解決執(zhí)行及設計漏洞/缺陷

第一種情況,密鑰卡簽名驗證不當,這類問題通常可以用靜態(tài)應用安全測試、軟件組成分析(識別已知漏洞)和模糊測試(檢測未知漏洞)來發(fā)現。此外,滲透測試重點檢測高風險區(qū)域,比如安全相關的功能和固件更新,也可以檢測出此類漏洞。

第二種情況是BCM和密鑰卡之間的配對協議設計中缺少證書驗證。這些類型的設計問題通??梢酝ㄟ^安全設計審查來識別。此外,必須對目標系統(tǒng)進行適當的威脅分析和風險評估,識別高風險區(qū)域,這有助于定義適當的安全要求并設計相應的安全控制措施。

汽車行業(yè)已經有許多幫助改善網絡安全的舉措,例如ISO SAE 21434網絡安全工程標準以及聯合國關于網絡安全和網絡安全管理系統(tǒng)的第155號條例等。

開發(fā)100%安全的汽車系統(tǒng)不大現實,因此汽車企業(yè)需要考慮并部署適當的措施來啟用OTA更新,以便及時修補新發(fā)現的漏洞。

免責聲明:本文為轉載文章,轉載此文目的在于傳遞更多信息,版權歸原作者所有。本文所用視頻、圖片、文字如涉及作品版權問題,請電話或者郵箱聯系小編進行侵刪。